隨著資訊科技的發展,電子郵件詐騙/釣魚也愈來愈猖狂。小郡前陣子收到一封冒充中華郵政包裹的詐騙郵件,剛好拿來當成案例給大家參考,並提醒大家收到電子郵件時首先應該要注意的幾個地方。

預防電子郵件詐騙要注意的重點

寄件者

正常的公司或品牌都會有自己的網域(例如小郡成大器的網域就是jungrowup.com),官方信件也會從網域的信箱寄出,因此如果信件的寄件者與公司網域不同就要提高警覺。如果寄件者是用gmail寄出的話(ex. [email protected])也要提高警覺,因為用gmail寄的信通常代表個人而不是機構。

內文連結

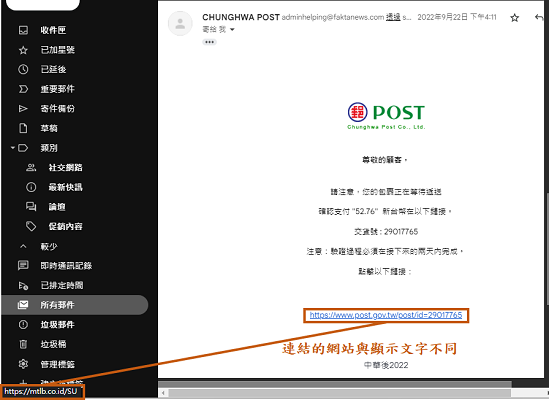

另一個要注意的點是內文裡的連結,不管連結的方式按鈕還是任何文字都一定要經過二次確認。很多人在看到連結文字顯是正常的網址就直接點進去了,這點絕對是大忌!

以小郡收到的這封詐騙郵件為例,可以發現連結文字是正常的中華郵政網站(https://www.post.gov.tw)。如果把滑鼠移動到連結上,可以在左下角發現這個連結根本不是指向該網站,而是其他的不明網址。因此絕對不能看到連結文字表面很正常就覺得沒問題!手機版的話長按連結本身可以複製連結網址,再貼到記事本檢查網址有沒有在作怪。

另外,如果連結顯示的是短網址(如bit.ly等)也要多加注意,短網址是很多駭客會用來遮掩域名不正確的手段。

附件

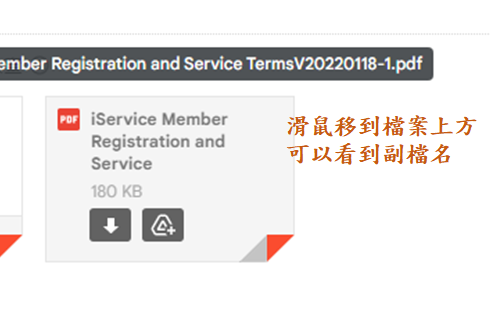

附件也是常常會用來埋藏病毒的手段。當使用者下載附件後夾帶在附件裡的病毒埋在電腦裡,竊取資料或加密電腦裡的檔案進行勒索。最基本的過濾方法先在郵件裡過濾副檔名,看到異常的副檔名絕對不要下載。另外,如果副檔名是.rar、.zip、.7z之類的壓縮檔也要特別注意,駭客很有可能把病毒放在壓縮檔裡了。

其實最安全的方式是完全不要下載附件,但這其實不太可能做到,因此小郡列一些常見的副檔名,如果不在列表裡,你也不認識那個副檔名的話可以上網查查看是不是會放在該郵件裡的檔案格式。

。文件格式:txt、doc、docx、odt、fodt

。試算表格式:xls、xlsx、ods、fods

。簡報格式:ppt、pptx、odp、fodp

。PDF格式:pdf、odf

。圖片格式:jpg、jpeg、png、bmp、gif、heic、svg、webp

。音樂格式:mp3、m4a、flac、wav

。影片格式:mp4、mov、wmv、mkv

還有許多格式是專業領域會用到的,例如字型格式的ttf、otf;繪圖軟體專用的ai、psd等等,如果要全部列出來會沒完沒了,所以小郡只列一般信件往來可能會看到的幾種格式而已。當然,也不是代表只要看到這些格式的檔案就完全沒問題,但至少能幫你避開一些比較明顯的陷阱(例如小郡看過的一個案例:檔案表面看起來是word文件但其實副檔名是.scr,點下去就直接電腦中毒,電腦裡的所有帳號密碼和文件直接全部被駭客拿走)。

懷疑詐騙時的確認方法

如果你覺得電子郵件有可能是詐騙/釣魚,就要避免做出任何點擊連結、下載檔案的動作,也不要透過信件裡提供的聯絡方式求證,請直接上網搜尋官方聯繫方法進行查證,通常官方網站上都會有客服的聯繫方式,透過那些管道進行查證才是最保險的作法。